комплексная защита рабочих станций и серверов под управлением ОС Windows (сертифицированная

версия: 10.5.3.803)

Возможности

Сертифицированная система защиты конфиденциальной информации накладного типа. Предназначена для автономных персональных компьютеров и компьютеров в составе локально-вычислительной сети, в том числе под управлением контроллера домена.

Представляет собой программный комплекс средств защиты информации в ОС семейства Windows с возможностью подключения аппаратных идентификаторов.

Сведения о включении в государственные реестры

Приказом Минкомсвязи России № 165 от 18.04.2016 г. СЗИ НСД Dallas Lock 8.0-К, а также входящие в него Сервер безопасности и Сервер лицензий, включены в единый реестр российских программ для ЭВМ и БД.

Номер записи реестра — № 407 от 18.04.2016 г.

Ссылка: https://reestr.digital.gov.ru/reestr/301756/?sphrase_id=2327134

Соответствует требованиям ФСТЭК России:

Сертификат № 2720 от 25 сентября 2012 г.

по 5 классу защищенности СВТ от НСД«Средства вычислительной техники. Защита от

несанкционированного доступа к информации. Показатели

защищенности от несанкционированного доступа к информации»

(Гостехкомиссия России, 1992)

по 4 классу защиты МЭ (ИТ.МЭ.В4.ПЗ)

«Профиль защиты межсетевых экранов типа «В»

четвертого класса защиты» ИТ.МЭ.В4.ПЗ (ФСТЭК России, 2016)

по 4 классу защиты СОВ (ИТ.СОВ.У4.ПЗ)

«Профиль защиты систем обнаружения вторжений уровня узла

четвертого класса защиты» ИТ.СОВ.У4.ПЗ (ФСТЭК России, 2012)

по 4 классу защиты СКН (ИТ.СКН.П4.ПЗ)

«Профиль защиты средств контроля подключения съемных

машинных носителей информации четвертого класса защиты»

ИТ.СКН.П4.ПЗ (ФСТЭК России, 2014)

по 4 классу защиты СКН (ИТ.СКН.Н4.ПЗ)

«Профиль защиты средств контроля отчуждения (переноса)

информации со съемных машинных носителей информации

четвертого класса защиты» ИТ.СКН.Н4.ПЗ (ФСТЭК России, 2014)

по 4 уровню доверия (УД 4)

«Требования по безопасности информации,

устанавливающие уровни доверия к средствам технической

защиты информации и средствам обеспечения безопасности

информационных технологий» (ФСТЭК России, 2020)

Назначение Dallas Lock 8.0-K

|

Защита информации в автоматизированных системах до класса защищенности 1Г включительно «Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации» (Гостехкомиссия России, 1992)) |

|

Защита информации в информационных системах 1 уровня защищенности персональных данных Приказ ФСТЭК России от 18 февраля 2013 г. № 21 «Об утверждении состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» |

|

Защита информации в государственных информационных системах 1 класса защищенности Приказ ФСТЭК России от 11 февраля 2013 г. № 17 «Об утверждении требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах» |

|

Защита информации в автоматизированных системах управления производственными и Приказ ФСТЭК России от 14 марта 2014 г. № 31 «Об утверждении требований к обеспечению защиты информации в автоматизированных системах управления производственными и технологическими процессами на критически важных объектах, потенциально опасных объектах, а также объектах, представляющих повышенную опасность для жизни и здоровья людей и для окружающей природной среды» |

|

Защита информации в значимых объектах критической информационной инфраструктуры (КИИ) до 1 категории включительно Приказ ФСТЭК России от 25 декабря 2017 г. N 239 «Об утверждении требований по обеспечению безопасности значимых объектов критической информационной инфраструктуры Российской Федерации» |

Необходимо защитить Гос. тайну?

Dallas Lock 8.0-CКлючевые возможности Dallas Lock 8.0-K

Защита конфиденциальной информации от несанкционированного доступа на персональных, портативных и мобильных компьютерах (ноутбуках и планшетных ПК), серверах (файловых, контроллерах домена и терминального доступа), работающих как автономно, так и в составе ЛВС. Поддерживает виртуальные среды;

Дискреционный принцип разграничения доступа к информационным ресурсам и подключаемым устройствам в соответствии со списками пользователей и их правами доступа (матрица доступа);

Аудит действий пользователей санкционированных и без соответствующих прав, ведение журналов регистрации событий;

Контроль целостности файловой системы, программно-аппаратной среды

и реестра;

Объединение защищенных ПК для централизованного управления механизмами безопасности;

Приведение АС, ГИС, АСУ ТП, КИИ и систем обработки ПДн в соответствие законодательству РФ по защите информации;

Собственные механизмы управления информационной безопасностью, подменяющие (дублирующие) механизмы операционной системы;

Эмулятор среды исполнения («Песочница»), в котором можно запустить любое программное обеспечение и протестировать его в изолированной, защищённой среде. Ресурсы операционной системы при этом будут в безопасности.

Решите проблемы безопасности быстро и эффективно

В компании используются физические машины различного вида: ПК, ноутбуки, планшеты, есть сервер. Нужно единое решение для защиты всех устройств.

Есть необходимость отслеживать действия пользователей в автоматизированной системе.

Существует вероятность несанкционированного запуска, изменения, установки или удаления программ или файлов, в том числе с использованием сети Интернет.

В инфраструктуре более 50 машин и их количество растет. Необходимо периодически проводить оперативное внедрение СЗИ от НСД.

Необходимо выполнить требования ФСТЭК России в части защиты информации от НСД для прохождения аттестации информационной системы.

Сотрудники имеют одинаковые права доступа ко всей информации автоматизированной системы. Необходимо создать систему разграничения прав доступа с простым и понятным администрированием.

Нужна комплексная защита, в том числе от угроз со стороны сетей и угроз, связанных с использованием накопителей.

В организации принято решение об обязательной двухфакторной аутентификации пользователя при входе в ОС.

Необходимо создать замкнутую программную среду для защиты данных.

Необходимо обеспечить очистку остаточной информации и теневое копирование распечатываемых документов.

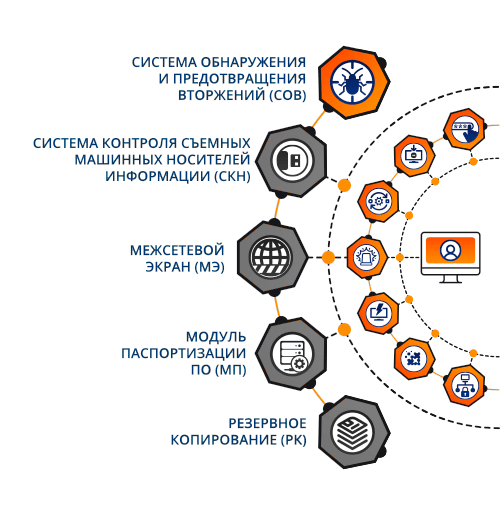

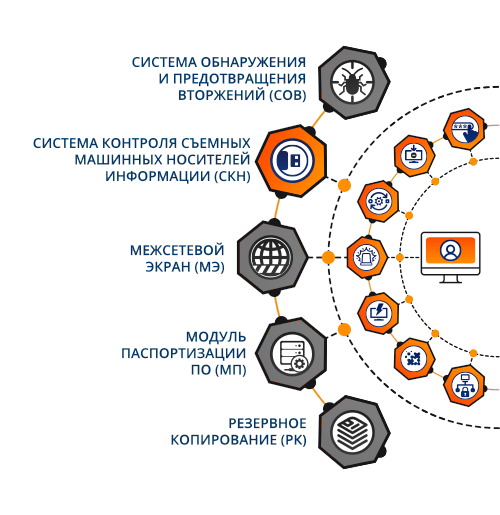

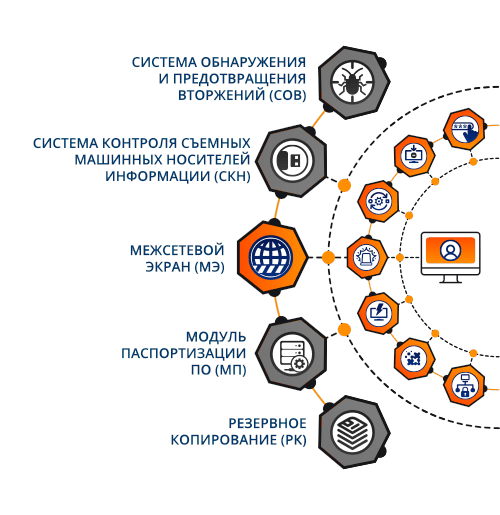

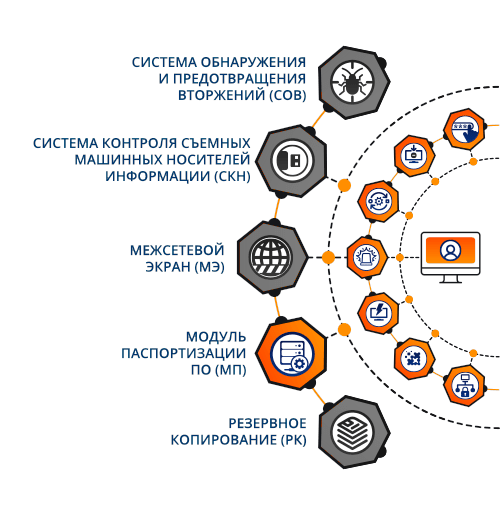

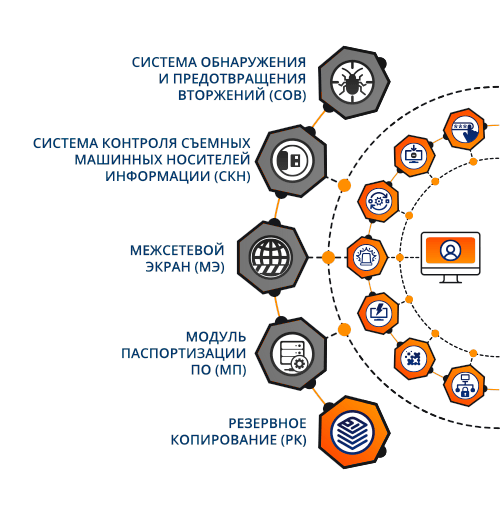

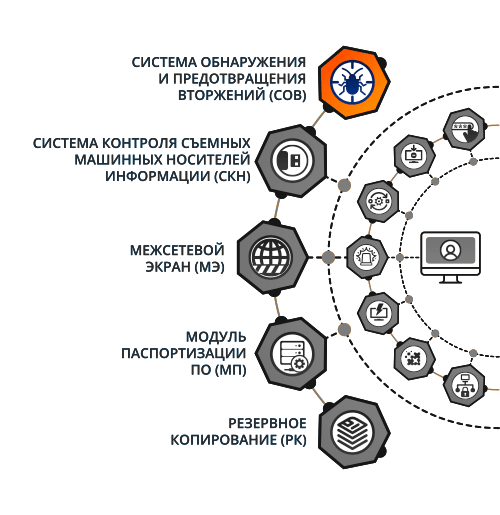

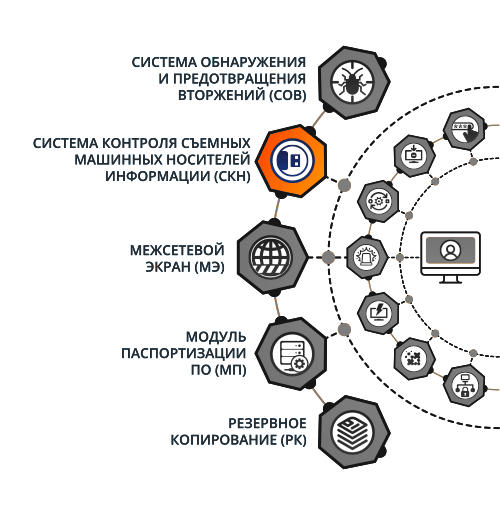

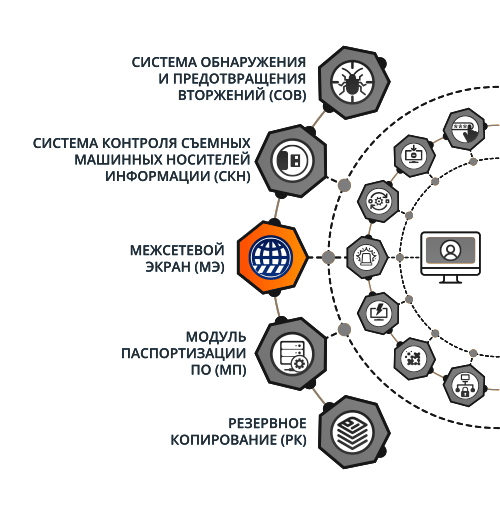

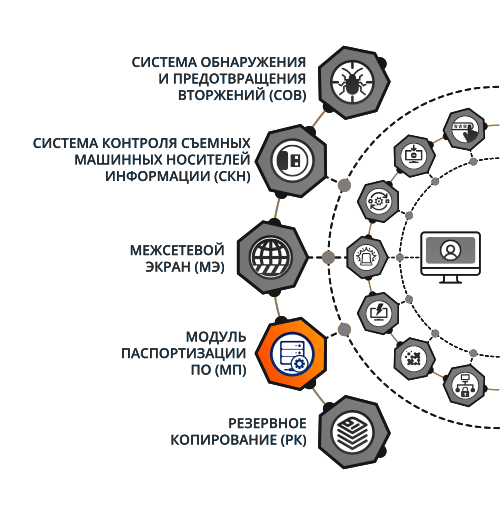

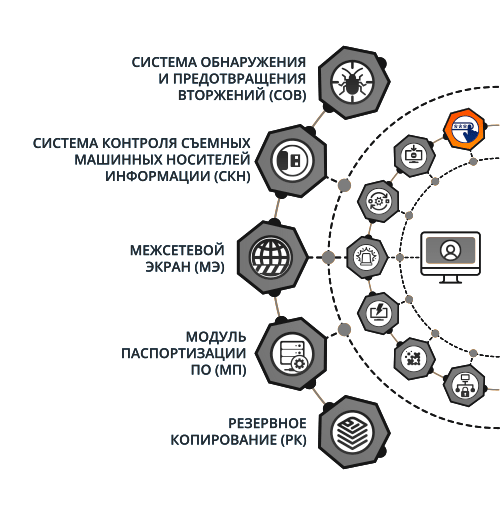

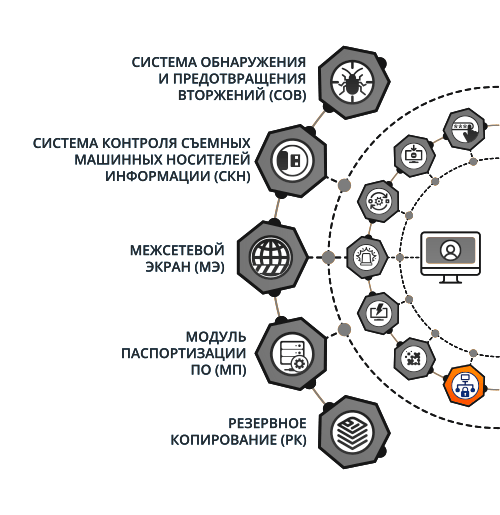

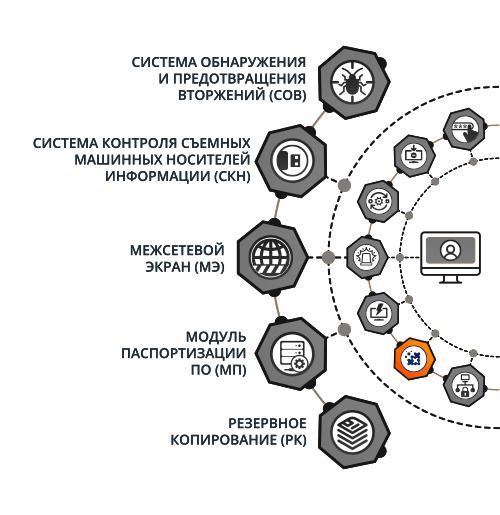

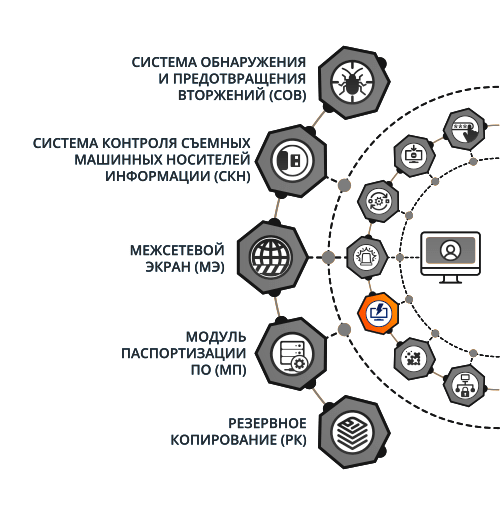

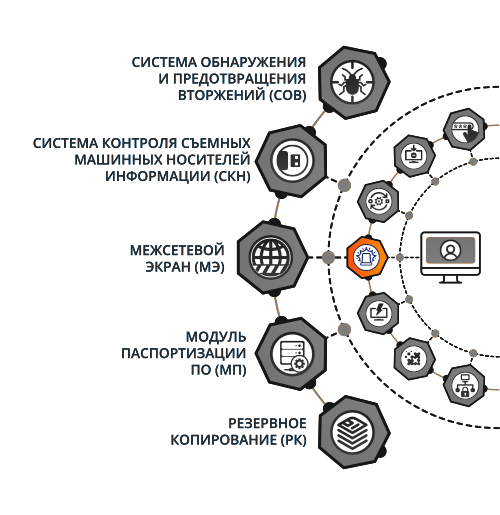

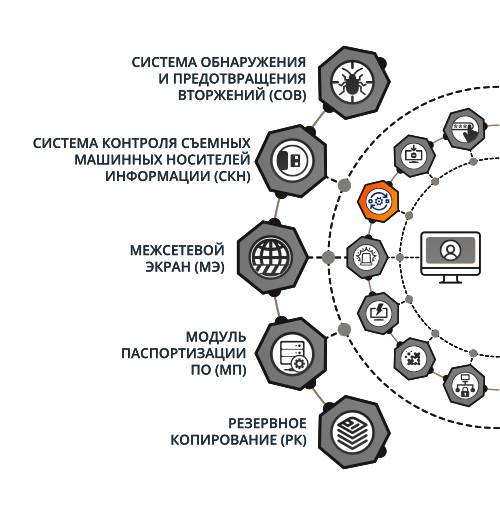

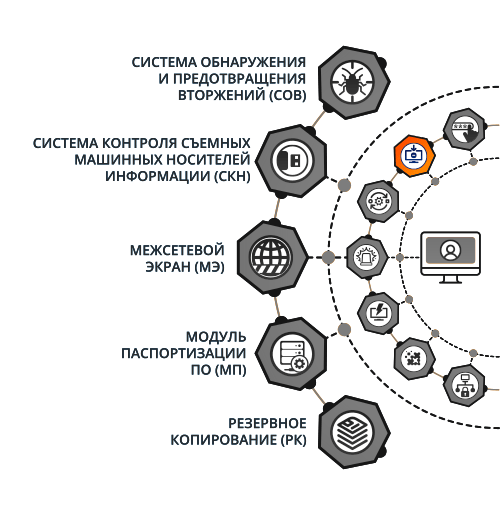

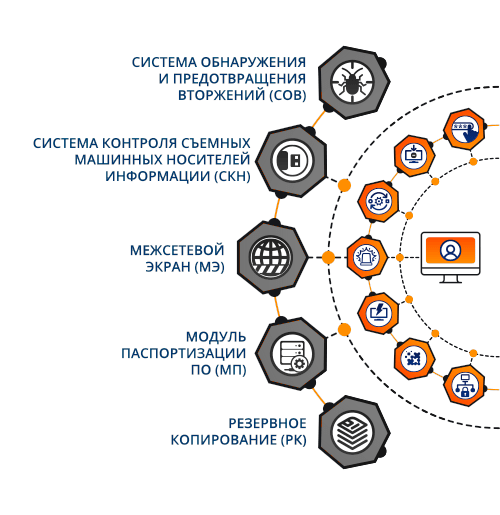

Набор подключаемых модулей

для дополнительной защиты от угроз ИБ

Предназначена для обнаружения и блокирования несанкционированного доступа или специальных воздействий на информацию (носители информации) со стороны внешних нарушителей, действующих из информационно-телекоммуникационных сетей, а также со стороны внутренних нарушителей.. Анализирует поведение приложений, журналы операционной системы и прикладного ПО.

Обеспечивает контроль использования интерфейсов ввода/вывода СВТ, подключения внешних программно-аппаратных устройств и конкретных съемных машинных носителей информации.

Предназначен для защиты рабочих станций и серверов от несанкционированного доступа посредством осуществления контроля и фильтрации, проходящих через сетевые интерфейсы ПК сетевых пакетов в соответствии с заданными правилами.

Предназначен для создания и визирования паспортов программного обеспечения на рабочих местах пользователей с помощью Сервера конфигураций Dallas Lock. Позволяет администратору информационной безопасности контролировать по требованию или по расписанию список исполняемых файлов на компьютере пользователя.

Предназначен для автоматизированного восстановления безвозвратно модифицированных или удаленных файлов и каталогов. Позволяет создавать задания на резервное копирование файлов и каталогов, выбирать количество и размещение сохранения резервных копий, определять периодичность и расписание их создания.

Простое внедрение в сложных инфраструктурах

Сервер Безопасности (СБ) + Менеджер СБ + Сервер лицензий

Сервер безопасности позволяет объединять защищаемые компьютеры в Домен безопасности для централизованного и оперативного управления. Обеспечивает централизованное управление пользователями и группами пользователей на клиентах, политиками безопасности клиентов. Позволяет собирать журналы безопасности с клиентов, просматривать их состояние.

Менеджер СБ позволяет управлять несколькими Серверами безопасности через единую консоль.

Сервер лицензий позволяет гибко распределять квоты клиентских лицензий между Серверами безопасности и создавать отказоустойчивые терминальные системы и кластеры безопасности.

Результат - полная защита не только конечной точки, но и всей инфраструктуры на базе СЗИ от НСД Dallas lock 8.0-К и сопутствующих решений.

Протестируйте комплексную защиту Dallas Lock прямо сейчас

Получить демоОтветим на любые вопросы по продукту

Получить консультациюОбзор и практическая демонстрация СЗИ Dallas Lock 8.0

4,5 Мб

4,5 Мб

|

Общие сведения о назначении

СЗИ Dallas Lock 8.0-K |

|

0,7 Мб

0,7 Мб

|

Общие сведения о назначении

СЗИ Dallas Lock 8.0-K |

|

14.6 Мб

14.6 Мб

|

Сведения по установке, настройке и эксплуатации

СЗИ Dallas Lock 8.0-K |

|

1.9 Мб

1.9 Мб

|

Сведения, необходимые пользователю для работы

СЗИ Dallas Lock 8.0-K |

|

1,7 Мб

1,7 Мб

|

Cведения по установке, настройке и эксплуатации Сервера лицензий

СЗИ Dallas Lock 8.0-K |

|

2,7 Мб

2,7 Мб

|

Cведения по установке, настройке и эксплуатации SQL-сервера

СЗИ Dallas Lock 8.0-K |

|

1,2 Mб

1,2 Mб

|

Общие сведения о назначении

СЗИ Dallas Lock 8.0-K |

|

0,5 Mб

0,5 Mб

|

Общие сведения о назначении

СЗИ Dallas Lock 8.0-K |

|

1,94 Мб

1,94 Мб

|

Рекомендации по настройке

СЗИ Dallas Lock 8.0-K |

|

332 Кб 332 Кб

|

Общие сведения о назначении СЗИ Dallas Lock 8.0-K |

|

2,62 Мб 2,62 Мб

|

Общие сведения о назначении СЗИ Dallas Lock 8.0-K |

|

9,2 Мб

9,2 Мб

|

Общие сведения о назначении

СЗИ Dallas Lock 8.0-K |

|

3,4 Мб

3,4 Мб

|

Общие сведения о назначении

СЗИ Dallas Lock 8.0-K |

Полный список вопросов и ответов по СЗИ Dallas Lock 8.0‑K

Перейти в Базу знаний

Предназначена для обнаружения и блокирования несанкционированного доступа или специальных воздействий на информацию (носители информации) со стороны внешних нарушителей, действующих из информационно-телекоммуникационных сетей, а также со стороны внутренних нарушителей.. Анализирует поведение приложений, журналы операционной системы и прикладного ПО.

Обеспечивает контроль использования интерфейсов ввода/вывода СВТ, подключения внешних программно-аппаратных устройств и конкретных съемных машинных носителей информации.

Предназначен для защиты рабочих станций и серверов от несанкционированного доступа посредством осуществления контроля и фильтрации, проходящих через сетевые интерфейсы ПК сетевых пакетов в соответствии с заданными правилами.

Предназначен для создания и визирования паспортов программного обеспечения на рабочих местах пользователей с помощью Сервера конфигураций Dallas Lock. Позволяет администратору информационной безопасности контролировать по требованию или по расписанию список исполняемых файлов на компьютере пользователя.

Предназначен для автоматизированного восстановления безвозвратно модифицированных или удаленных файлов и каталогов. Позволяет создавать задания на резервное копирование файлов и каталогов, выбирать количество и размещение сохранения резервных копий, определять периодичность и расписание их создания.

Обеспечивается идентификация и аутентификация локальных, доменных, терминальных и удаленных пользователей на этапе входа в операционную систему.

Для гибкой настройки всех защитных механизмов СЗИ в качестве интерфейсов взаимодействия предоставляются современные графические оболочки администрирования (администратора на клиенте, Сервера безопасности, Менеджера серверов безопасности) с интуитивно понятным управлением.

Обеспечивается контроль целостности объектов файловой системы и реестра, программно-аппаратной среды, периодическое тестирование СЗИ, проверка наличия средств восстановления СЗИ, а также восстановление файлов и веток реестра в случае нарушения их целостности.

Может производиться аварийное отключение системы защиты в ручном режиме или в автоматическом с помощью диска восстановления.

Производится регистрация событий, касающихся безопасности, и их группировка в зависимости от типов событий, подлежащих протоколированию, также задается степень детализации аудита и другие факторы.

Реализуется дополнительная защита информации от утечек путем преобразования защищаемых объектов в формат, исключающий несанкционированное ознакомление с ней.

Реализуются собственные механизмы, направленные на контроль доступа пользователей в операционную систему и к защищаемым объектам – объектам файловой системы и реестра, к устройствам.

С полным описанием каждого компонента системы

вы можете ознакомиться в руководстве по эксплуатации Dallas Lock 8.0-К

Новое в СЗИ Dallas Lock 8.0-К, сборка 10.5.0.803 (испытания в 4 квартале 2023):

- Отправка почтовых уведомлений о событиях НСД.

Реализована возможность, позволяющая настроить автоматическую отправку уведомлений о событиях НСД на электронную почту с использованием протоколов шифрования «SSL/TLS», «STARTTLS». - Автоматическое сохранение конфигурации Dallas Lock 8.0, сохранение нескольких файлов конфигураций.

Реализована возможность настройки расписания сохранения конфигурации; выбор места хранения файлов конфигурации на диске; максимальное количество файлов конфигурации, хранимых на диске. Реализована схема ротации автоматически сохраняемых файлов конфигурации Dallas Lock 8.0. - Универсальный диск аварийного восстановления Dallas Lock.

Реализован универсальный диск аварийного восстановления системы с поддержкой режимов загрузки Legacy и UEFI.

- Аутентификация пользователя через Safe-Tech PayControl.

Реализован механизм прохождения двухфакторной и трехфакторной аутентификации пользователя с помощью подтверждения запроса в мобильном приложении PayControl. Механизм трехфакторной аутентификации предполагает запрос аппаратного идентификатора (например: Рутокен, Jaсarta), подтверждение в мобильном приложении PayControl и ввод пароля пользователя. - Совместимость с аппаратным идентификатором Guardant ID 2.0.

Добавлена поддержка Guardant ID 2.0. - Механизм выхода из системы при извлечении аппаратного идентификатора.

Реализована новая политика «Принудительное завершение сеанса пользователя при отключении аппаратного идентификатора».

- Автоматизированная миграция с СБ на ЕЦУ Dallas Lock.

Реализован механизм, обеспечивающий перенос данных (структура дерева ДБ, учетные записи пользователей, значения политик безопасности) при переходе с СБ на ЕЦУ Dallas Lock. - Централизованное управление модулем МЭ посредством ЕЦУ Dallas Lock.

Реализованы следующие функции: централизованное создание, редактирование, включение, выключение, приоритизация правил МЭ; управление настройками политик МЭ; сбор журналов МЭ. - Возможность выгрузки списка клиентов и списка учетных записей пользователей с СБ.

- Механизм защиты от вирусов-шифровальщиков.

Реализован механизм, основанный на эвристических методах обнаружения вирусов-шифровальщиков. Предусматривает три режима защиты: «Активный режим», «Активный режим с очисткой» и «Режим аудита». - Мастер создания правил МЭ.

Переработана функциональная возможность создания правил МЭ. Правила создаются с помощью «Мастера создания правил МЭ». - Обновление интерфейса редактора правил МЭ.

Переработан внешний вид редактора правил МЭ. Сетевые протоколы разделены на категории.

Новое в СЗИ Dallas Lock 8.0-К, сборка 8.0.761.0 (инспекционный контроль в мае 2023):

- автоматическое создание точки восстановления при установке Dallas Lock 8.0;

- механизм автоматического восстановления файлов Dallas Lock 8.0 при их повреждении, например, при нештатном завершении работы СВТ.

- возможность назначить одному пользователю два аппаратных идентификатора.

- возможность регистрации в СБ подключенных к Клиентам USB-накопителей.

- расширенный аудит попыток подключения разрешенных/запрещенных USB-накопителей;

- возможность хранения журналов СБ в указанной при установке или при настройке локальной папке;

- возможность просмотра и фильтрации в КСБ событий всех СБ, использующих одну базу данных SQL.

- возможность включения/выключения централизованного управления учетными записями и группами пользователей в ДБ;

- интеграция СБ с модулем СКН продукта СЗИ НСД Dallas Lock Linux в части аудита событий безопасности;

- централизованное управление ролевой моделью СЗИ НСД Dallas Lock Linux;

- автоматическая подстановка учетных данных пользователя при выборе аппаратного идентификатора в интерфейсе входа в КСБ;

- интеграция с ЕЦУ Dallas Lock в части контроля сессий пользователей.

- новый формат отчета Безопасной среды СОВ, который стал проще и понятнее как для пользователей, так и для администраторов безопасности информации;

- снижение влияния МЭ на пропускную способность сетевого соединения более чем в 10 раз;

- возможность блокировки протокола QUIC.

- возможность резервного копирования объектов файловой системы, расположенных на сетевом ресурсе.

Новое в СЗИ Dallas Lock 8.0-К, сборка 8.0.710.0 (испытания в 3 квартале 2021):

- резервное копирование произвольных объектов и централизованное управление такой возможностью на уровне Сервера безопасности;

- совместимость с токенами JaCarta-2, JaCarta PRO, JaCarta LT;

- запрет возможности автозапуска без команды пользователя;

- запрет установки драйверов съемных носителей информации при подключении;

- интеграция с Единым центром управления Dallas Lock, позволяющая осуществлять централизованное управление СЗИ Dallas Lock 8.0 и предоставляющая следующие возможности для работы с клиентами:

- завершение работы и перезагрузка;

- управление пользователями и группами;

- сбор журналов;

- управление заданиями на сохранение и применение файлов конфигураций клиентов;

- контроль ресурсов;

- контроль целостности;

- управление политиками безопасности;

- настройка аппаратных идентификаторов.

- поддержка аутентификации пользователей с применением биометрии и токенов JaCarta PKI/BIO;

- запрет повторного использования идентификатора пользователя;

- автоматическое блокирование неактивных учетных записей пользователей;

- ограничение количества неуспешных попыток входа и блокирование технических средств;

- автоматизированное сохранение авторизационных данных пользователя.

- добавление произвольного комментария к событиям несанкционированных действий;

- сервис сбора аналитической информации (журнал информационно-технологического сопровождения);

- настройка кодировки экспортируемых в syslog событий.

- поддержка централизованного взаимодействия Сервера безопасности Dallas Lock с Kaspersky Endpoint Security посредством управления через Kaspersky Security Center;

- получение отчета о всех действиях пользователей в информационной системе;

- блокирование сеанса доступа после установленного времени бездействия;

- управление аппаратными идентификаторами;

- групповые операции с клиентами в дереве клиентов Сервера безопасности;

- управление сессиями-исключениями;

- расширение функциональных возможностей по управлению техническими средствами, защищенными СЗИ НСД Dallas Lock Linux.

- интерактивный режим обучения при формировании правил межсетевого экранирования;

- интеграция с Яндекс (Yandex Safe Browsing);

- HTML-баннер при блокировке вместо разрыва соединения;>

- обнаружение атак внутри виртуальной сети ViPNet.

- интерактивная панель Системы обнаружения вторжений;

- информирование на Сервере безопасности о несанкционированных действиях при DDoS-атаке клиента;

- автоматический запуск приложений в Безопасной среде.

Новое в СЗИ Dallas Lock 8.0-К, сборка 8.0.689 (устранение уязвимости):

- Компания «Конфидент» сообщает, что опубликованная в базе уязвимостей ФСТЭК России 09.10.2020 г. уязвимость BDU:2021-01533 Системы защиты информации от несанкционированного доступа Dallas Lock 8.0 редакции «К», позволяющая нарушителю, действующему удаленно, производить печать текстовых файлов без сохранения информации о событиях печати, устранена.

Компенсирующими мерами по устранению уязвимостей являются:

- Средствами администрирования СЗИ НСД Dallas Lock 8.0 назначить параметр дискреционного доступа «Запрет» «Выполнение» для файла C:\Windows\System32\lpr.exe

- Средствами ОС удалить файл по пути C:\Windows\System32\lpr.exe

- Средствами ОС отключить компонент «Монитор LPR-портов»

- Рекомендуемой производителем мерой является обновление программного обеспечения до версии 8.0.689 и выше.

В связи с комплексным изменением архитектуры решения Dallas Lock 8.0 с точки зрения повышения надежности и безопасности ООО «Конфидент» уведомляет о прекращении поддержки установки и штатной работы СЗИ Dallas Lock 8.0 редакции «К» на ОС Windows XP и Windows Server 2003, начиная с версии СЗИ Dallas Lock 8.0.689.0. Для обеспечения защиты информации в операционных системах Windows XP и Windows Server 2003 возможно применение сертифицированных версий системы защиты информации Dallas Lock 8.0.565.2 редакции «К» с применением компенсирующих мер для устранения уязвимости BDU:2021-01533.

В связи с подтверждением испытательной лабораторией АО «Лаборатория ППШ» отсутствия уязвимости BDU:2021-01533 в изделии Dallas Lock 8.0 редакции «К» (версии 8.0.689.0, укомплектованной модулями «Сервер безопасности», «Консоль сервера безопасности», «Менеджер серверов безопасности», «Сервер конфигураций» версии 8.0.696.0), проведением испытаний и получением обновленных листов утверждения ФСТЭК России ответственный за эксплуатацию обязан:

- Скачать обновление: https://support.dallaslock.ru/_clients/Dallas/Full/DL80K/DL80Kv689.zip.

- Выполнить обновление изделия и внести изменения в эксплуатационную документацию на объектах в соответствии c

— Инструкцией по обновлению и внесению изменений в эксплуатационную документацию и

— Руководством администратора по обновлению изделия Dallas Lock 8.0. - Также обращаем внимание на то, что повторная аттестация информационных систем не требуется, так как работы по обновлению средств защиты информации проводятся в рамках действующих аттестатов соответствия.

Вкладыш в формуляр Dallas Lock 8.0-K.

Новое в СЗИ Dallas Lock 8.0-К, сборка 8.0.565.2 (инспекционный контроль в мае 2019):

- Программный модуль «Сервер конфигураций Dallas Lock».

- Автоматическое сохранение файла конфигурации Сервера безопасности по расписанию.

- Агрегация событий НСД по разнородным клиентам домена безопасности: «Windows», «Linux», «СДЗ».

- Опциональная установка проверки цифровой подписи объектов файловой системы, находящихся под контролем целостности, при их обновлении.

- Автоматическая архивация журнала по истечении установленного интервала времени.

- Доработана ролевая модель управления.

- Опциональная возможность включения контроллеров домена ОС Windows в Домен безопасности.

- Тесная интеграция управления пользователями домена безопасности с управлением пользователями Active Directory (далее - AD).

- Одновременное подключение нескольких консолей администрирования.

- Включение клиентской части СЗИ в Домен безопасности по IP-адресу.

- Гибкое распределение групп пользователей по клиентам и группам дерева в консоли администрирования Сервера безопасности.

- Индикация «неактивного режима» в дереве клиентов.

- Отображение сообщений об окончании удаленной установки клиентской части СЗИ для ТС, на который была произведена удаленная установка.

- Репликация настроек СДЗ Dallas Lock (далее - СДЗ) при кластеризации серверов безопасности.

- Опциональная возможность включения Серверов безопасности в Домен безопасности.

- Информирование о возможности обновления сигнатур и «черного списка» IP-адресов.

- Активация более жестких правил МЭ при отсутствии на защищаемом ТС антивируса, обновлений или при нарушении контроля целостности.

- Фильтрация по HTTP-заголовку для выявления аномальности трафика.

- «Пакетное» управление правилами МЭ.

- Анализ типов данных по расширению в сетевом трафике (текст, таблицы, видео, аудио) за счет анализа MIME – заголовка.

- Оптимизация режима обучения в части создания правил.

- Запись в журнал соответствующего события, в случае деинсталляции драйвера МЭ при активном компоненте, а также защита в соответствии с установленными политиками.

- Гибкость настройки правил МЭ за счет возможности задавать и анализировать командную строку.

- Вывод всплывающего детализированного уведомления при блокировке соединения.

- Использование технологии «WFP» в ОС Windows 7 и выше для блокирования, журналирования протоколов.

- Добавлены дополнительные фильтры: «PDF», «Postscript», «Java», «OpenVPN».

- Запуск процессов в безопасной среде («Песочница»).

- Импорт и обновление «черного списка» URL-адресов из внешнего «*.txt» файла.

- В журнал трафика добавлено поле «Внешнее имя».

- Защита службы СОВ от неавторизированного останова.

- Гибкость настройки правил СОВ за счет возможности задавать и анализировать командную строку для процессов.

Новое в СЗИ Dallas Lock 8.0-К, сборка 8.0.485.12 (инспекционный контроль в апреле 2018):

- Реализована функциональная возможность автоматическим образом ограничивать доступ к теневой копии, сделанной СЗИ при копировании секретного документа на сменный машинный носитель.

- Реализовано гибкое управление блокировкой системных пользователей.

- Выполнено улучшение функциональных возможностей в части обработки событий НСД на СБ (отображение, обработка, статистика).

- Реализована возможность централизованного управления номерами лицензий и кодами технической поддержки клиентов Linux.

- Выполнено улучшение мастера удаленной установки.

- Реализована возможность централизованного управления контролем целостности объектов ФС, системного реестра.

- Реализована дополнительная возможность записи в журнал пакетов МЭ не принадлежащих существующим соединениям (out-of-state).

- Расширена возможность выполнения самотестирования функциональных возможностей МЭ в части сетевого функционала.

- Улучшена обработка трансляции сетевых пакетов (NAT).

- Реализован режим «обучения» для настройки МЭ.

- Реализована фильтрация содержимого при обращении к веб-сайтам (включая HTTPS).

- Реализована возможность оперативно временно полностью разрешить или заблокировать все сетевые пакеты из контекстного меню.

- Реализована возможность установки доменных имен вместо IP-адресов для правил МЭ.

- Реализован режим «наблюдения» за журналами в реальном времени.

- Реализована возможность выполнения групповых операций над правилами МЭ.

- Увеличена детализация аудита событий (какие настройки были и на какие были изменены).

- Выполнено улучшение подсистемы аудита в части детализации редактирования политик на Сервере Безопасности.

- Реализовано регулярное сопровождение (наполнение, редактирование, актуализация, улучшение механизмов) базы сигнатур.

- Реализован редактируемый уровень тревожности для правил контроля приложений.

- Реализована возможность настройки исключений в части реализации возможности указания MAC и IP адресов в одном исключении одновременно.

- Реализована детализация сообщений в уведомлениях о НСД на СБ клиентов (детализации в части какая именно атака сработала).

- Реализована возможность более детально настраивать аудит контроля приложений для фиксации в журнале только значимых событий, через возможность настройки аудита для каждого отдельного правила подсистемы контроля приложений.

- Реализована возможность маскирования датчиков СОВ («маскирование» - это механизм сокрытия факта использования СОВ на ПК от пользователя, который на нем работает).

- Реализован контроль целостности базы решающих правил СОВ (сигнатур журналов, трафика).

- Реализована возможность сохранения отфильтрованной информации из журналов после применения фильтрации.

- Выполнено улучшение механизма контроля приложений в части процедуры настройки правил контроля приложений и редактирования режима работы.

Новое в СЗИ Dallas Lock 8.0-К, сборка 8.0.436.0 (инспекционный контроль в июле 2017):

- Список поддерживаемых современных ОС дополнен Windows Server 2016 и Windows 10 Creators Update.

- Реализована интеграция с журналами антивирусной активности, которая позволяет:

- определять наличие и версию установленного антивируса;

- анализировать журнал событий антивируса;

- оповещать об обнаружении вирусных угроз. - Функциональность Системы обнаружения вторжений (СОВ) выделена в отдельный модуль СЗИ. Приобретение и активация возможна без Межсетевого экрана Dallas Lock 8.0-К.

- Функциональность Средства контроля съемных носителей информации (СКН) выделена в отдельный модуль.

- Список поддерживаемых аппаратных идентификаторов дополнен смарт-картами и USB-ключами ESMART.

- Возможность использования NFC-меток в качестве средств опознавания пользователей.

- Возможность контроля устройств, подключаемых к терминальному серверу с RDP-клиентов (контроль перенаправления устройств).

- Возможность управления (регистрации) сменными накопителями через консоль СБ.

- Интеграция с СЗИ НСД Dallas Lock Linux:

- синхронизация политик безопасности;

- выгрузка журналов клиентских подключений СЗИ НСД Dallas Lock Linux во внешнюю СУБД (SQL);

- синхронизация учетных записей пользователей в рамках защищаемого контура;

- удаленное развертывание и удаление клиентских частей СЗИ НСД Dallas Lock Linux. - Интеграция со Средством доверенной загрузки (СДЗ) Dallas Lock:

- централизованное управление клиентскими подключениями Средства доверенной загрузки из консоли Сервера безопасности;

- возможность использования времени из часов аппаратной платы для регистрации событий безопасности. - Добавлена графическая панель мониторинга защищенности системы (защищаемого контура).

- Интеграция с SIEM-системами (поддержка «Syslog»):

- реализована новая политика аудита, позволяющая настроить возможность экспорта событий СЗИ на внешний сервер по протоколу «Syslog». - Возможность формирования отчета (на Сервере безопасности) о событиях НСД, произошедших в рамках защищаемого контура.

Новое в СЗИ Dallas Lock 8.0-K, сборка 8.0.281.0 (инспекционный контроль в январе 2016):

- Список поддерживаемых современных ОС дополнен ОС Windows 10.

- Отдельный модуль для работы с преобразованными файлами-контейнерами.

Модуль обеспечивает работу с преобразованными файлами-контейнерами на ПК, где не установлена СЗИ Dallas Lock. Поставка модуля осуществляется по запросу клиента.

Администрирование

- Добавлены новые возможности, направленные на упрощение работы по администрированию и сопровождению системы защиты, а также на соответствие новым требованиям и рекомендациям регуляторов в области защиты информации.

- Проверка наличия обновлений.

Возможность администратору безопасности организации проверить актуальность текущей версии СЗИ Dallas Lock. - Реплицирование серверов безопасности.

Повышение отказоустойчивости и производительности системы безопасности. - Сервер лицензий.

Реализована возможность совместной работы с сервером лицензий. - Расширение механизмов лицензирования.

Поддержка аппаратного ключа Rutoken в качестве средства хранения лицензирований.

- Настройка расписания работы пользователей.

- Аппаратная идентификация. Расширен список поддерживаемых аппаратных идентификаторов: в качестве средств опознавания пользователей есть возможность использования карт HID Proxymity.

- Интеграция с SIEM-системами.

Подсистема аудита Dallas Lock 8.0-К расширена новым параметром, включение которого осуществляет возможность интеграции с SIEM-системами (экспорт по расписанию и/или с периодом журналов СЗИ в журналы ОС). - Возможность гибкой настройки произвольного штампа при печати.

Новое в СЗИ Dallas Lock 8.0-K, сборка 8.0.223.0 (инспекционный контроль в ноябре 2014):

- Учетные записи.

Реализовано создание учетных записей на основании уже созданной учетной записи пользователя, т. е. для вновь созданной учетной записи копируются все настроенные свойства, но пароль устанавливается индивидуально.

Заблокированные учетные записи пользователей выделены в отдельную категорию. В списке заблокированных пользователей отображается время блокировки и разблокировки, имеется возможность разблокировать всех или выделенных пользователей. - Контроль доступа к принтерам.

Реализовано разграничение доступа пользователей к принтерам (локальным и сетевым), которые установлены на данном ПК. Разграничение доступно на уровне класса устройств «Принтеры» и на уровне отдельно взятого устройства. Разграничение доступно дискреционным принципом. Доступно ведение аудита доступа к принтерам. - Контроль доступа к реестру.

Реализован контроль доступа к веткам реестра: разграничение доступа мандатным и дискреционным принципами, установка аудита и контроля целостности с учетом или без учета вложенных веток.

Реализовано восстановление ветки реестра при поврежденной целостности до состояния, когда целостность была установлена. - Преобразованные файл-диски.

Реализован механизм работы на преобразованных файл-дисках.

Особенность данного механизма в том, что данные файл-диски могут подключаться (монтироваться и демонтироваться) в ОС Windows как логические диски, иметь свою букву диска и определенный объем. В то же время информация на таком диске будет преобразованной, преобразование же будет происходить параллельно работе на этом диске с учетом выбранного алгоритма преобразования. - Работа со сменными накопителями.

Для удобства администрирования (установки прав доступа, аудита и контроля целостности) сменных накопителей в модулях администрирования в категориях контроля файловой системы выделена категория «Сменные накопители».

Для удобства мониторинга и контроля большого количества сменных накопителей в организации (например, при использовании более 30-40 идентификаторов в сети) реализована функция присвоения описания сменному накопителю. После присвоения описания оно отображается в списке объектов доступа и журналах вместо серийного номера накопителя.

- Реализована возможность авторизации в Консоли сервера безопасности для администрирования самого Сервера безопасности с определёнными правами:

- для возможности осуществлять полную настройку и установку параметров безопасности на СБ;

- для возможности осуществлять только аудит (просмотр) настроенных параметров безопасности на СБ.

- Для удобства администрирования в обновленной версии реализован гибкий механизм наследования настроенных параметров безопасности для клиентов, групп и подгрупп клиентов, в то же время имеется возможность настройки оригинальных параметров для индивидуальных клиентов, групп или подгрупп.

Новое в СЗИ Dallas Lock 8.0-K, сборка 8.0.195.0 (инспекционный контроль в мае 2014):

- Список поддерживаемых современных ОС дополнен новыми версиями: Windows 8.1 и Windows Server 2012 R2. Доработана корректная поддержка входа в ОС по сертификату смарт-карты, выданному удостоверяющим центром Windows.

- Терминальный доступ.

СЗИ Dallas Lock 8.0-К позволяет осуществлять полноценную защиту терминального сервера, предоставляющего вычислительные ресурсы терминальным клиентам. По умолчанию после установки Dallas Lock 8.0-К ограничивает число разрешенных терминальных подключений до двух.

Обновленная версия Dallas Lock 8.0-К позволяет увеличить количество разрешенных терминальных подключений, для чего используется специальный аппаратный ключ eToken, содержащий значение максимального количества терминальных подключений, который необходимо предъявить на терминальном сервере.

- Сессии-исключения.

Реализован механизм регистрации сессий программного обеспечения, которые необходимы для корректной работы в режиме совместимости. Зарегистрированные в Dallas Lock 8.0-К сессии называются «сессии-исключения», их список отображается на отдельной вкладке и доступен для редактирования. - Аппаратная идентификация.

Расширен список поддерживаемых аппаратных идентификаторов: в качестве средств опознавания пользователей есть возможность использовать USB-ключи JaCarta - JaCartaGOST и JaCartaPKI.

Реализована возможность определения принадлежности аппаратного идентификатора.

В обновленной версии Dallas Lock 8.0-К аппаратные идентификаторы могут использоваться не только для авторизации пользователя и создания преобразованных файлов-контейнеров, но и при создании ключа преобразования сменных накопителей (см. ниже). - Использование модуля доверенной загрузки на планшетных ПК.

Модуль доверенной загрузки уровня загрузочной записи в обновленной версии Dallas Lock 8.0-К помимо стандартного BIOS корректно отрабатывает на ПК с материнскими платами, поддерживающими UEFI-интерфейс и GPT-разметку жесткого диска.

Для случаев установки Dallas Lock 8.0-К на планшетный ПК с сенсорным экраном реализована возможность отображения виртуальной клавиатуры для ввода PIN-кода.

Условием поддержки сенсорного ввода в загрузчике на планшетных ПК является возможность сенсорного ввода в BIOS. В случае непредвиденной активации загрузчика на планшетном компьютере, не поддерживающем сенсорный ввод в BIOS, можно обойти ввод PIN-кода в загрузчике, активировав функцию автоматического входа в загрузчике для определенного PIN-кода через оболочку администратора. - Права доступа к сменным накопителям.

Используется наиболее надежный способ идентификации сменных USB-Flash-накопителей для определения устройства при назначении к нему прав доступа. В списке дескрипторов и журналов формат устройства определяется из названия типа накопителя и его номера. - Настройка мандатного доступа в автоматическом режиме.

Настройка мандатного доступа для корректной работы пользователей с установленным ПО упрощена автоматической настройкой. В автоматическом режиме данная настройка представляет собой применение определенного шаблона мандатного доступа с помощью специальной встроенной утилиты. - Дополнительные режимы доступа: неактивный режим.

Реализован особый механизм контроля доступа к ресурсам – «неактивный режим». Включение и настройка «неактивного режима» приводит к полному отключению подсистем и модулей СЗИ Dallas Lock 8.0. - Разграничение доступа к буферу обмена.

Реализован механизм изолированных процессов, который позволяет исключить возможность копирования информации через буфер обмена при терминальном подключении к удалённому компьютеру. - Контроль устройств.

Реализованы механизмы контроля устройств. Основная задача данной функции - возможность разграничения доступа к подключаемым на ПК устройствам для определенных пользователей или их групп и ведения аудита событий доступа.

Разграничение доступа и ведение аудита возможно как для классов устройств, так и для конкретных экземпляров. Список классов фиксирован и одинаков для всех защищённых ПК. Список устройств на каждом ПК индивидуальный и составляется из значений в локальной ОС. - Преобразование сменных накопителей.

Реализована возможность преобразования сменных накопителей. Данная функция представляет собой создание с помощью ключа криптографического преобразования такого накопителя, на котором работа с информацией возможна строго на рабочих станциях, защищенных Dallas Lock 8.0, при условии наличия и совпадения ключа преобразования.

Дополнительно параметрами безопасности можно определить, какие пользователи с какими правами могут работать с преобразованными накопителями, а какие – нет. Для этого используется механизм глобальных дескрипторов, механизм дискреционного и мандатного доступов.

-

Подсистема аудита Dallas Lock 8.0-К расширена новым параметром, включение которого позволяет вести аудит событий попыток входа на другие компьютеры.

Также с появлением новых механизмов расширен список параметров аудита прав пользователей «Аудит: Просмотр теневых копий распечатываемых документов» и «Аудит: Просмотр теневых копий файлов».

При экспорте записей журналов в новой версии Dallas Lock 8.0-К реализована возможность сохранять файлы в форматах XML, HTML.

Реализована поддержка работы Dallas Lock 8.0-К с архивированными журналами от предыдущих сертифицированных версий (Dallas Lock 8.0-К редакции «K» v45, Dallas Lock 8.0-К редакций «K», «C» v131, Dallas Lock 7.7). - Создание паспорта аппаратной части ПК.

Реализована функция, позволяющая пользователю, наделенному соответствующими полномочиями, сформировать отчет со списком и характеристиками установленных на данном компьютере устройств. - Теневое копирование.

Функция теневого копирования обеспечивает копирование информации, которую пользователь записывает на сменные или сетевые накопители, в специальную папку на локальном жестком диске и ее перенос на Сервер безопасности (при централизованном управлении) (для ПК в составе Домена безопасности) для последующего анализа.

- Проверка очистки информации.

Добавлен параметр «Проверять очистку информации». Его включение означает, что после проведения очистки объектов ФС выполняется проверка того, что очистка действительно осуществлена. В журнале отображается соответствующее событие.

- Восстановление файла в случае нарушения его целостности.

Файл, у которого установлена целостность (рассчитаны контрольные суммы) и отмечено свойство «Восстановить в случае нарушения», после попытки несанкционированного изменения будет восстановлен до исходного состояния, для которого рассчитана целостность. Восстанавливается содержимое файла и его атрибуты. - Контроль целостности папок.

Контроль целостности для папок устанавливается таким же образом, как и для файлов, с помощью окна прав доступа, вызванного через контекстное меню или оболочку администратора.

Важной особенностью является наличие при установке целостности папки свойства «Включая вложенные папки».- Если данное свойство не отмечено, то контроль целостности будет распространяться только на содержимое корневой папки. Изменение содержимого вложенных папок к нарушению целостности корневой папки не приведет.

- Если данное свойство отмечено, то помимо корневой папки, на которую назначен контроль целостности, он будет распространяться и на содержимое внутренних папок.

- Контроль целостности реестра.

С помощью политик контроля целостности на вкладке «Параметры безопасности» устанавливается периодичность и расписание контроля целостности для веток реестра.

После установки целостности в списке контролируемых веток реестра появится новая запись.

Моменты, когда осуществляется контроль целостности реестра, так же, как и для объектов ФС и программно-аппаратной среды, определяются политиками целостности: «Проверять целостность при загрузке ОС», «Периодический контроль», «Контроль по расписанию». Также контроль целостности реестра осуществляется по команде администратора (в оболочке администратора кнопка «Проверить»).

При установке или обновлении СЗИ Dallas Lock 8.0-K запрашивается код технической поддержки. При обновлении СЗИ ввод кода технической поддержки обязателен. При установке СЗИ ввод кода можно пропустить и ввести его позже, в процессе эксплуатации СЗИ.

Действующий код технической поддержки является условием предоставления помощи в установке и настройке СЗИ НСД специалистами компании-разработчика, а также условием доступа к сертифицированным обновлениям.

По истечению срока действия технической поддержки система оповещает пользователя о его окончании.

Реализована возможность обновления до версии СЗИ Dallas Lock 8.0-K, прошедшей инспекционный контроль, с предыдущих версий Dallas Lock. Обновление доступно для версий «7.5», «7.7» и более ранних редакций версии «8.0-K» (до прохождения ИК). Для клиентов с действующим кодом техподдержки обновление предоставляется бесплатно.

2Кб

2Кб

|

Общие сведения о назначении

СЗИ НСД Dallas Lock Linux |

СЗИ Dallas Lock 8.0-К сертифицирована ФСТЭК России на соответствие 5 классу защищенности СВТ от НСД, 4 классу защиты МЭ (ИТ.МЭ.В4.ПЗ), 4 классу защиты СОВ (ИТ.СОВ.У4.ПЗ), 4 классу защиты СКН (ИТ.СКН.П4.ПЗ, ИТ.СКН.Н4.ПЗ), 4 уровню доверия (УД 4).

Сертификат ФСТЭК России № 2720 от 25 сентября 2012.

Сертификат ФСТЭК России № 2720 от 25 сентября 2012.

Чтобы посмотреть цифровые копии сертификатов

Войдите в личный кабинетИли

Отправьте запрос в коммерческий департамент ЦЗИСЗИ Dallas Lock 8.0-К может быть установлена на персональные компьютеры, портативные и мобильные ПК (ноутбуки и планшетные ПК), серверы (файловые, контроллеры домена, терминального доступа) и виртуальные машины (например, VMware), работающие как в автономном режиме, так и в составе локально-вычислительной сети.

ПОДДЕРЖИВАЕМЫЕ ОС

- Windows 7 (SP 1) (Ultimate, Enterprise, Professional, Home Premium, Home Basic, Starter);

- Windows Server 2008 R2 (SP 1) (Foundation, Standard, Web, Enterprise, Datacenter);

- Windows 8 (Core, Pro, Enterprise);

- Windows Server 2012 (Foundation, Essentials, Standard, Datacenter);

- Windows 8.1 (Core, Pro, Enterprise);

- Windows Server 2012 (R2) (Foundation, Essentials, Standard, Datacenter);

- Windows 10 (Enterprise, Education, Pro, Home) и Windows 10 Creators Update;

- Windows 11 (Enterprise, Education, Pro, Home);

- Windows Server 2016 (Multipoint Premium Server, Essentials, Standard, Datacenter, Storage Server, Hyper-V Server);

- Windows Server 2019 (Essentials, Standard, Datacenter);

- Windows Server 2022 (Standart, Datacenter).

| Сборка Dallas Lock | ||||||||||

| 8.0.347.4 | 8.0.347.20 | 8.0.436 | 8.0.485.12 | 8.0.565.2 | 8.0.710 | 8.0.761.0 | 8.0.761.1 | 10.5.0.803 | ||

| Версия ОС Windows 10 |

1511 | + | + | + | + | + | + | + | + | + |

| 1607 | +* | +* | + | + | + | + | + | + | + | |

| 1703 | - | - | + | + | + | + | + | + | + | |

| 1709 | - | - | +* | + | + | + | + | + | + | |

| 1803 | - | - | + | +** | +** | + | + | + | + | |

| 1809 | - | - | + | +** | +** | + | + | + | + | |

| 1903 | - | - | +*** | +*** | ** | + | + | + | + | |

| 1909 | - | - | - | - | ** | + | + | + | + | |

| 2004 | - | - | - | - | ** | + | + | + | + | |

| 20H2 | - | - | - | - | ** | + | + | + | + | |

| 21H1 | - | - | - | - | ** | + | + | + | + | |

| 21H2 | - | - | - | - | - | + | + | + | + | |

| 22H2 | - | - | - | - | - | + | + | + | + | |

| Версия ОС Windows 11 |

21H2 | - | - | - | - | - | + | + | + | + |

| 22H2 | - | - | - | - | - | + | + | + | + | |

СЗИ Dallas Lock 8.0-К позволяет защищать информационные ресурсы рабочего пространства Windows To Go операционной системы Windows 8 на USB-накопителе.

Минимальная и оптимальная конфигурация ПК определяется требованиями операционной системы.

Для размещения файлов системы и ее работы требуется не менее 1 Гбайт пространства на системном разделе жесткого диска. Для использования СЗИ Dallas Lock 8.0-К на компьютере в составе ЛВС необходимо настроить сетевой протокол TCP/IP.

Для использования аппаратных идентификаторов требуется наличие в аппаратной части ПК соответствующих портов: USB-порта или COM-порта.

Для корректной установки СЗИ Dallas Lock 8.0 на 32-х разрядную версию ОС Windows требуется не менее 2 ГБ оперативной памяти.

Изделие поддерживает следующие виды аппаратных идентификаторов*:

- USB-флэш-накопители;

- электронные ключи Touch Memory (iButton);

- HID Proximity-карты;

- USB-ключи Guardant ID 2.0;

- USB-ключи и смарт-карты Aladdin eToken:

- USB-ключи Aladdin eToken Pro/Java;

- смарт-карты Aladdin eToken Pro/SC;

- eToken Pro (Java);

- eToken NG-FLASH (Java);

- eToken NG-OTP (Java);

- eToken Pro Anywhere;

- eToken ГОСТ.

- USB-ключи и смарт-карты Рутокен:

- Рутокен S;

- Рутокен Lite;

- Рутокен WEB;

- Рутокен ЭЦП;

- Рутокен ЭЦП 2.0;

- Рутокен ЭЦП mini;

- Рутокен ЭЦП Flash;

- Рутокен ЭЦП Bluetooth;

- Рутокен 2151;

- Рутокен PinPAD;

- Рутокен ЭЦП 2.0 Flash;

- Рутокен ЭЦП 2.0 Touch;

- Рутокен ЭЦП PKI;

- Рутокен Lite SD;

- Рутокен ЭЦП 3.0.

- USB-ключи и смарт-карты JaCarta:

- JaCarta PKI;

- JaCarta BIO;

- JaCarta ГОСТ;

- JaCarta SF/ГОСТ;

- JaCarta PKI/BIO;

- JaCarta PRO;

- JaCarta LT;

- JaСarta-2 ГОСТ;

- JaСarta-2 PKI/ГОСТ;

- JaСarta-2 PKI/BIO/ГОСТ;

- JaСarta-2 PRO/ГОСТ;

- JaCarta-2 SE;

- JaСarta PKI/Flash;

- JaСarta PKI/ГОСТ;

- JaСarta PKI/ГОСТ/Flash.

- USB-ключи и смарт-карты ESMART:

- ESMART Token ГОСТ;

- ESMART 64.

- NFC-метки и смарт-карты семейства MIFARE:

- Mifare Ultralight C;

- Mifare Classic 1K;

- Mifare ID;

- Mifare Plus S 4K;

- Mifare Plus SE 1K;

- Mifare Plus S 2K;

- Mifare Plus X 4K;

- Mifare DesFiere EV1 8K;

- Mifare ICOD SLI X;

- Mifare Plus SE 1K 7byte;

- Mifare Plus SE 1K 4 byte;

- Mifare SAM;

- NFC.

* Аппаратная идентификация в изделиях продуктовой линейки Dallas Lock не является обязательной, а служит для усиления механизма аутентификации и может применяться дополнительно к основному способу аутентификации пользователя с помощью пароля. Приведённый перечень представляет собой список тестируемых и проверяемых на совместимость идентификаторов в каждой версии нового продукта.